SECTOR ITAD's

El borrado seguro de datos en una empresa de Disposición de Activos de Tecnología de la Información (ITAD, por sus siglas en inglés) es esencial para garantizar la protección de la información confidencial y sensible de sus clientes. Este proceso asegura que los datos eliminados no puedan ser recuperados, previniendo así el acceso no autorizado y el uso indebido de información crítica. Además, el cumplimiento de normativas de protección de datos, como el Reglamento General de Protección de Datos (GDPR) en Europa, es fundamental para evitar sanciones legales y mantener la confianza de los clientes en los servicios de ITAD. En un entorno donde la gestión segura de los activos tecnológicos es cada vez más importante, implementar prácticas de borrado seguro es crucial para salvaguardar la integridad y la confidencialidad de los datos, asegurando así la reputación y la competitividad de la empresa en el mercado.

SECTOR ITAD's

El borrado seguro de datos en una empresa de Disposición de Activos de Tecnología de la Información (ITAD, por sus siglas en inglés) es esencial para garantizar la protección de la información confidencial y sensible de sus clientes. Este proceso asegura que los datos eliminados no puedan ser recuperados, previniendo así el acceso no autorizado y el uso indebido de información crítica. Además, el cumplimiento de normativas de protección de datos, como el Reglamento General de Protección de Datos (GDPR) en Europa, es fundamental para evitar sanciones legales y mantener la confianza de los clientes en los servicios de ITAD. En un entorno donde la gestión segura de los activos tecnológicos es cada vez más importante, implementar prácticas de borrado seguro es crucial para salvaguardar la integridad y la confidencialidad de los datos, asegurando así la reputación y la competitividad de la empresa en el mercado.

NORMAS Y REGLAMENTOS QUE APLICAN EN EL SECTOR

Reglamento General de Protección de Datos (GDPR) de la UE

Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados (INAI, México)

Ley 1581-2012 Ley de Protección de Datos en Colombia

Ley General de Protección de Datos Personales (LGPD) de Brasil

Ley Orgánica de Protección de Datos Personales (LOPDP) de Ecuador

Ley No. 29733 de Protección de Datos Personales de Perú

Ley 19.628 de Protección de Datos de Chile

Ley Orgánica 3/2018 Protección de Datos Personales y Garantía de los Derechos Digitales (LOPDGDD) de España

Estándar establecido por la National Association for Information Destruction (NAID)

ADISA (Asset Disposal & Information Security)

R2V3 es una actualización del Estándar R2 (Responsible Recycling)

e-Stewards

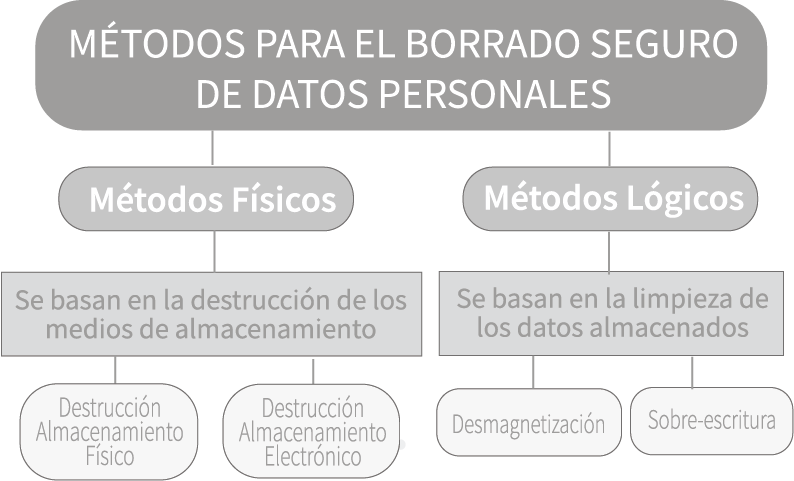

SOLUCIONES PARA EL BORRADO SEGURO Y PERMANENTE DE LA INFORMACIÓN

¿QUÉ ES BLANCCO?

Blancco ofrece una gama de soluciones para el borrado de información a nivel físico, lógico y virtual. El borrado seguro más el reporte 100% auditable que genera Blancco son la evidencia necesaria para el cumplimiento normativo en México y Latinoamérica. Al establecerse como el estándar mundial en borrado de datos certificado, Blancco ha sido probado, certificado y recomendado por 19 organismos oficiales, autoridades legales y laboratorios de pruebas.

Blancco cuenta con un reporte auditable infalsificable validado por las Instituciones que lo requieren y en cumplimiento de todas las normas, leyes y reglamentos aplicables.

CASOS DE ÉXITO EN EL SECTOR ITAD's

DIFERENCIADORES

Conformidad de funcionalidad

Funcionalidad

Adaptabilidad

Reporte Auditable

En sistemas operativos (SO) actuales, típicamente hay dos opciones para realizar un borrado: un formateo y un formateo rápido. El formateo rápido no es una solución segura porque sólo remueve los índices, pero un formato completo, intenta sobreescribir el espacio en disco disponible para el SO con ceros. Si todo resulta perfecto, se eliminarán grandes extensiones de datos. Sin embargo, en la realidad el nivel de detalle que se necesita para asegurar un borrado seguro es más complejo.

El problema con el formateo tradicional es que no hay forma de confirmar que los datos han sido borrados permanentemente. La verificación y certificación de Blancco ( ver reporte ) son procesos clave para la seguridad y auditoría de la información.

SECTOR ITAD's

ESTÁNDAR ESTABLECIDO POR LA NATIONAL ASSOCIATION FOR INFORMATION DESTRUCTION (NAID)

La certificación NAID AAA establece varios requerimientos clave para asegurar el borrado seguro de información:

-

Seguridad del Proceso: Las empresas deben implementar procedimientos estrictos para la destrucción de datos, asegurando que toda la información sea eliminada de manera irreversible.

-

Seguridad de las Instalaciones: Las instalaciones donde se realiza la destrucción de datos deben estar protegidas contra accesos no autorizados.

-

Procedimientos de Destrucción de Datos: Se deben utilizar métodos aprobados para la destrucción de datos, como la desmagnetización, la destrucción física y la sobreescritura.

-

Políticas de Contratación Segura: Los empleados deben pasar verificaciones de antecedentes para asegurar que no tengan antecedentes penales relacionados con el robo de información.

-

Auditorías Regulares: Las empresas certificadas deben someterse a auditorías anuales, tanto programadas como no anunciadas, para verificar el cumplimiento continuo de los estándares.

Estos requerimientos aseguran que las empresas certificadas por NAID AAA manejen y destruyan la información de manera segura y conforme a las regulaciones más estrictas.

R2V3 ES UNA ACTUALIZACIÓN DEL ESTÁNDAR R2 (RESPONSIBLE RECYCLING)

La Norma R2V3 establece varios requerimientos específicos para asegurar el borrado seguro de información en dispositivos electrónicos. Aquí te detallo los principales:

-

Evaluación de Riesgos: Las empresas deben realizar una evaluación de riesgos para identificar los tipos de datos que manejan y determinar los métodos más adecuados para su eliminación segura.

-

Métodos de Borrado Aprobados: Se deben realizar métodos de borrado que garanticen la destrucción completa de los datos. Estos métodos incluyen la sobreescritura, la desmagnetización y la destrucción física de los dispositivos.

-

Verificación del Borrado: Después de realizar el borrado, es necesario verificar que los datos han sido eliminados de manera irreversible. Esto puede incluir pruebas de recuperación de datos para asegurar que no se pueda acceder a la información eliminada.

-

Documentación y Registro: Las empresas deben mantener registros detallados de todos los procesos de borrado de datos, incluyendo los métodos utilizados, las fechas y los resultados de las verificaciones.

-

Auditorías y Cumplimiento: Las empresas certificadas deben someterse a auditorías periódicas para asegurar el cumplimiento continuo de los estándares de la Norma R2V3.

Estos requerimientos aseguran que las empresas manejen y destruyan la información de manera segura y conforme a las regulaciones más estrictas, protegiendo así la confidencialidad y la integridad de los datos.